🤖 Chers internautes et les amis Cyber-défenseurs,

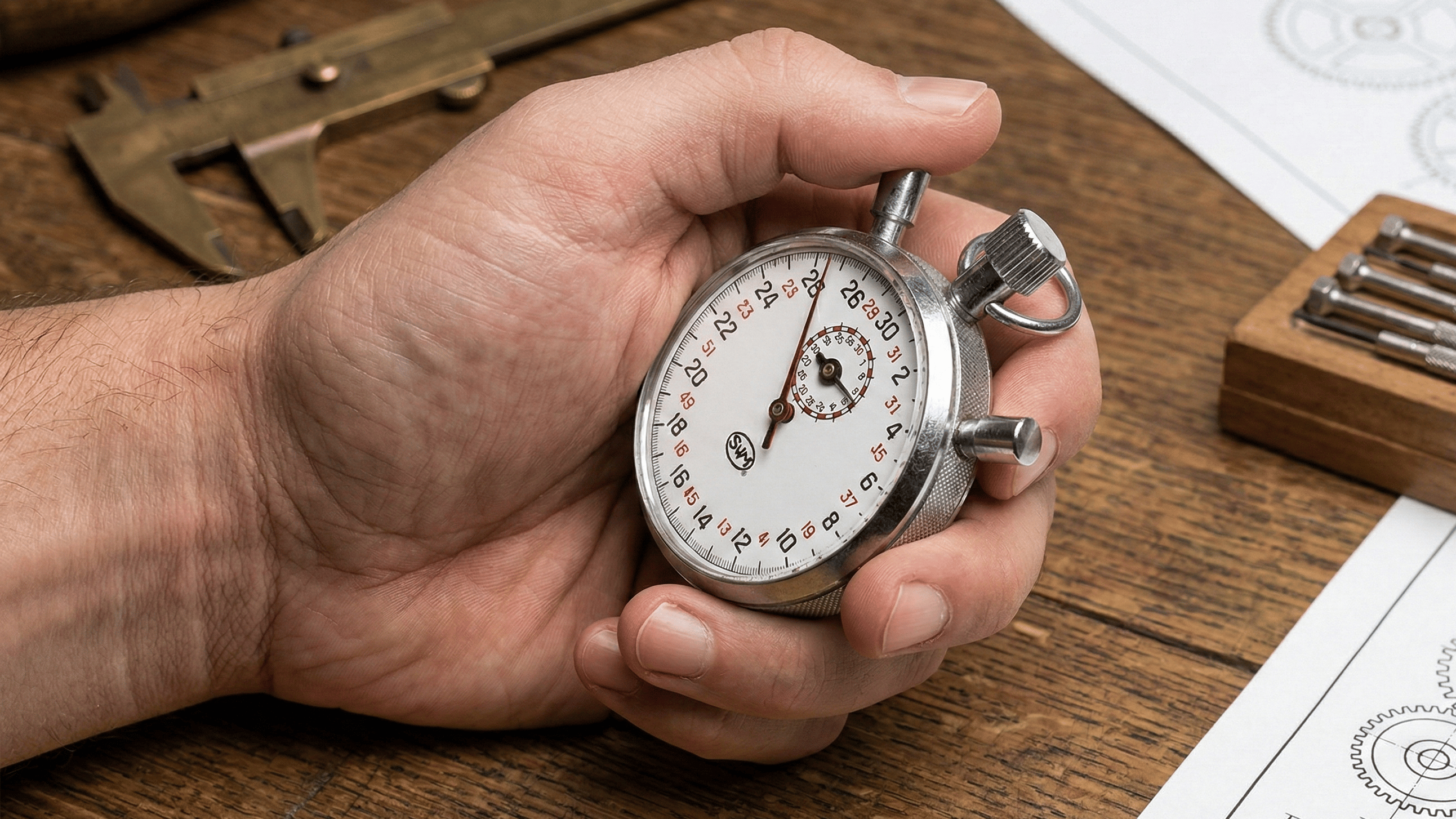

Les chiffres du front viennent de tomber : il ne faut désormais que 29 minutes à l'ennemi pour percer vos périmètres et s'emparer de vos données vitales. C’est une accélération de 65 % en un an ! Certaines unités de pointe de l'adversaire ont même été signalées franchissant nos lignes en 27 secondes chrono. Une sitcom dure plus longtemps que votre survie face à une intrusion éclair.

Pourquoi l'infanterie cyber subit-elle de telles pertes ? Parce que l'ennemi a muté. Ce ne sont plus des hackers isolés dans des sous-sols sombres, mais des essaims d'Intelligence Artificielle capables de réfléchir plus vite que nos meilleurs officiers de sécurité. Pire encore : la menace vient de l'intérieur. Vos propres équipements comme vos casques, vos claviers, vos imprimantes sont devenus des traîtres à la solde de l'ombre. Un micro sans fil mal protégé, et c'est toute la stratégie de la Fédération qui finit entre les mains de l'oppresseur.

Vous voulez vivre éternellement ? Alors apprenez à vous battre dans cette nouvelle ère ! Nous allons vous montrer comment les groupes APT utilisent l'IA comme une arme de destruction massive et comment le "Grand Séisme Quantique" s'apprête à déchiqueter vos chiffrements actuels. Nous ne parlons plus de simple prévention, mais de résilience totale. Dans ce rapport de combat, vous découvrirez comment transformer chaque poste de travail en une forteresse capable de s'auto-réparer sous le feu nourri.

Engagez-vous dans la résilience opérationnelle ! Ne laissez pas les algorithmes décider du sort de votre structure. Étudiez ce rapport, fortifiez vos BIOS, et passez à la cryptographie post-quantique avant qu'il ne soit trop tard.

Les grandes lignes :

👉 Périphériques traîtres : Votre micro sans fil est-il un espion à votre insu ? 🎧

👉 Chrono cyber : L'IA réduit le temps d'intrusion à moins d'une demi-heure 📉

👉 Horizon 2026 : Le séisme quantique et l'automatisation totale des menaces 🌪️

Si on t’a transféré cette lettre, abonnes-toi en cliquant sur ce lien !

🗞️Vous savez quoi ?

Vos périphériques de bureau sont des chevaux de Troie. Le NTC a découvert 60 failles sur des équipements Logitech ou Jabra. Une antenne rudimentaire suffit à intercepter vos briefings de guerre chiffrés via un simple micro sans fil non sécurisé. La menace est sur votre bureau.

L'ennemi court plus vite que vos rapports. Le délai de mouvement latéral est tombé à 29 minutes, une accélération de 65 % portée par l'IA offensive. 82 % des assauts n'utilisent aucun malware. Ce qui détourne vos propres identifiants pour s'infiltrer sans déclencher l'alarme des EDR classiques.

Le "Q-Day" arrive et l'IA industrialise le carnage. En 2026, la prévention est une illusion, d’autant plus que l'objectif est la résilience matérielle. Entre le chiffrement post-quantique du NIST et l'automatisation des attaques, vos BIOS doivent devenir des forteresses capables d'auto-restauration immédiate après l'impact.

🤓 Vous voulez en savoir plus ?

1️⃣ Périphériques traîtres : Votre micro sans fil est-il un espion à votre insu ?

Résumé : L'Institut national de test pour la cybersécurité (NTC) tire la sonnette d'alarme sur la vulnérabilité des périphériques de bureau (claviers, casques, webcams). Une étude menée sur une trentaine d'appareils de marques leaders comme Logitech ou Jabra a révélé une soixante de failles, dont certaines critiques. Ces équipements, souvent perçus comme inoffensifs, constituent des vecteurs d'entrée privilégiés pour des attaquants souhaitant contourner des infrastructures de sécurité pourtant à jour et chiffrées de bout en bout.

Les détails :

Un périmètre physique poreux : Les experts ont démontré qu'une simple antenne située à proximité d'une salle de réunion suffit pour intercepter une discussion confidentielle. Cette faille provient de micros sans fil dont la communication avec la base n'est pas suffisamment protégée, rendant le chiffrement logiciel totalement inutile.

Des vulnérabilités critiques ignorées : Sur les 60 failles identifiées, treize sont jugées graves et trois critiques. Ces vulnérabilités permettent potentiellement une prise de contrôle à distance du poste de travail ou l'injection de commandes malveillantes via des protocoles de communication HID (Human Interface Device) non sécurisés.

Le silence coupable des constructeurs : Si la majorité des fabricants (HP, Yealink, etc.) ont réagi promptement pour corriger les failles signalées par le NTC, un fabricant est resté silencieux, obligeant l'Office fédéral de la cybersécurité à publier un avertissement public pour protéger les utilisateurs finaux.

L'angle mort de l'analyse des risques : La plupart des RSSI concentrent leurs efforts sur les serveurs et le réseau, mais négligent les accessoires "plug-and-play". Le NTC recommande d'intégrer systématiquement ces périphériques dans l'inventaire des actifs et les audits de sécurité réguliers de l'entreprise.

Risque de mouvement latéral : Une fois le périphérique compromis, l'attaquant peut s'en servir comme tête de pont pour rebondir sur le réseau interne. En simulant une frappe clavier (BadUSB/BadBluetooth), le terminal compromis peut exécuter des scripts malveillants avec les privilèges de l'utilisateur.

Que faut-il en retenir ?

L'impact sur le secteur est majeur car il remet en question la confiance accordée au matériel "grand public" utilisé en entreprise. Cette étude impose une réévaluation des politiques d'achat : la cybersécurité ne s'arrête plus au logiciel, elle doit désormais auditer le signal radio et le firmware de chaque accessoire connecté.

2️⃣ Chrono cyber : L'IA réduit le temps d'intrusion à moins d'une demi-heure

Résumé : Le rapport mondial sur les menaces 2026 de CrowdStrike révèle une accélération sans précédent des cyberattaques. Le temps moyen pour qu'un attaquant passe de l'accès initial au déplacement latéral est désormais de seulement 29 minutes. Cette vélocité, dopée par l'utilisation de l'IA offensive et l'usurpation d'identifiants légitimes, réduit drastiquement la fenêtre de réaction des équipes SOC, rendant les méthodes de détection traditionnelles obsolètes face à des intrusions "flash".

Les détails :

Une accélération fulgurante de 65 % : En l'espace d'un an, la rapidité des attaquants a bondi, certains records d'intrusion étant enregistrés en seulement 27 secondes. Cette accélération rend la détection humaine quasi impossible avant que l'attaquant n'ait déjà sécurisé sa persistance ou commencé l'exfiltration de données critiques.

Le déclin des logiciels malveillants : 82 % des détections actuelles sont "malware-free". Les adversaires n'utilisent plus de virus détectables par signature, mais détournent des outils d'administration et des comptes SSO valides pour se fondre dans le flux normal d'activité, contournant ainsi les barrières EDR classiques.

L'IA comme multiplicateur de force : Les groupes APT comme Fancy Bear ou Famous Chollima intègrent désormais des LLM pour automatiser la reconnaissance et générer des exploits en temps réel. Cette industrialisation permet de multiplier le volume d'attaques de 89 %, saturant les capacités de réponse des défenseurs.

Ciblage massif des assets non gérés : Les groupes soutenus par des États, notamment la Chine (Blockade Spider), se spécialisent dans l'exploitation des VPN, pare-feu et machines virtuelles non supervisés. Leur objectif est de réduire le délai entre la découverte d'une vulnérabilité et son exploitation à moins de 48 heures.

La vulnérabilité des écosystèmes IA : L'IA n'est pas qu'une arme, c'est aussi une surface d'attaque. Des vulnérabilités sur des plateformes comme Langflow ou des injections de requêtes (prompt injection) permettent aux pirates de voler des clés API et de compromettre les flux de travail automatisés des entreprises.

Que faut-il en retenir ?

La vitesse est devenue la caractéristique de survie. Pour le secteur cyber, cela signifie la fin du pilotage manuel. Les entreprises doivent migrer vers des architectures d'automatisation de la réponse (SOAR) capables de bloquer une identité compromise en quelques secondes, sous peine de voir leurs réseaux s'effondrer avant l'alerte.

3️⃣ Horizon 2026 : Le séisme quantique et l'automatisation totale des menaces

Résumé : L'année 2026 marque un tournant structurel où la résilience devient le maître-mot. Entre l'automatisation totale des attaques par l'IA et l'approche de la menace quantique, les entreprises doivent repenser leur défense. Le paradigme du "tout périmétrique" s'efface au profit d'une sécurité ancrée dans le matériel (BIOS) et d'une migration urgente vers des standards cryptographiques post-quantiques pour protéger les données futures.

Les détails :

La fin de la prévention absolue : L'automatisation par l'IA permet désormais d'identifier des cibles et d'exécuter des chaînes d'attaque complexes sans intervention humaine. Face à cela, le secteur bascule vers la "résilience opérationnelle" : l'objectif est désormais de limiter la propagation et d'assurer une restauration automatisée des services.

L'urgence de la cryptographie post-quantique : Avec la publication des nouveaux standards du NIST, les entreprises doivent anticiper le "Harvest Now, Decrypt Later". Les données sensibles interceptées aujourd'hui seront déchiffrées demain par des ordinateurs quantiques. Le renouvellement des équipements doit intégrer cette compatibilité dès 2026.

Le poste de travail comme "maillon de confiance" : En mode hybride, l'ordinateur est exposé à des environnements hostiles. La sécurité doit être déportée au niveau du silicium. Le matériel doit être capable de vérifier son propre BIOS et de s'auto-réparer en cas d'altération physique ou logicielle.

Les systèmes d'impression, angles morts critiques : Souvent oubliées, les imprimantes connectées sont des portes dérobées idéales pour les mouvements latéraux. En 2026, la surveillance de ces terminaux IoT via des firmwares protégés est devenue une priorité pour éviter les vols de données massifs.

Vers une identité unifiée et dynamique : Pour lutter contre la "fatigue identitaire" et la complexité du Zero Trust, les stratégies évoluent vers une gestion de l'identité contextuelle et persistante, capable de suivre l'usage des données en temps réel sur tout l'écosystème "edge".

Que faut-il en retenir ?

Le secteur passe d'une posture réactive à une stratégie de survie programmée. Les investissements ne doivent plus se porter uniquement sur des logiciels de détection, mais sur une refonte profonde de l'architecture matérielle et cryptographique pour garantir la pérennité de l'activité face à des menaces systémiques.

⚙️ Opération sécurité numérique

Pourquoi votre comité d’audit est désormais le seul rempart entre votre entreprise et le chaos numérique !

Le temps où la cybersécurité était l'affaire exclusive du département informatique est officiellement révolu. Aujourd'hui, avec l’essor fulgurant de l’intelligence artificielle, les cybercriminels ne dorment plus.

Ils utilisent des agents conversationnels pour automatiser leurs attaques et des voix générées par IA pour orchestrer des « fraudes du président » plus vraies que nature.

Selon le dernier sondage de KPMG, 97 % des chefs de direction canadiens sont désormais hantés par ces menaces. Dans ce contexte explosif, le comité d’audit sort de son rôle traditionnel pour devenir le chef d’orchestre de la survie organisationnelle.

Son rôle est désormais critique : il ne doit plus se contenter de valider des rapports, mais poser les questions qui fâchent. Paierons-nous la rançon ? Qui prendra la décision finale à 3 heures du matin lors d'une attaque ?

Le comité doit s’assurer que l’entreprise ne finira pas sur la paille à cause d’un assureur refusant de couvrir un sinistre pour un simple oubli technique, comme l'absence d'authentification multifacteur.

Les 3 piliers de la nouvelle vigilance :

L'œil sur la loi : Avec l'arrivée du projet de loi C-8 au Canada et de la directive SRI 2 en Europe, la conformité devient un champ de mines. Le comité d'audit doit veiller au respect des délais de signalement (souvent 72 heures) sous peine de sanctions colossales.

La fin de la complaisance : Ce n'est pas parce qu'aucune attaque n'a réussi l'an dernier que l'entreprise est protégée. Le comité doit combattre l'illusion de sécurité et exiger un investissement continu.

La formation humaine : Malgré la technologie, l'humain reste le maillon faible. Le comité doit garantir que chaque employé est formé pour détecter les pièges de plus en plus sophistiqués de l'IA.

Ainsi, si votre comité d’audit n’est pas activement obsédé par la cyber-résilience, votre organisation navigue à vue dans une tempête numérique parfaite.

Votre DSI vient de déployer des nouveaux standards de chiffrement post-quantique, mais vous découvrez qu'un cadre dirigeant utilise un micro sans fil non répertorié pour ses briefings de crise. Quelle est votre doctrine de combat ?

- Neutralisation immédiate : Je confisque l'appareil. La sécurité matérielle est le socle de la survie, aucun "asset" non géré ne doit franchir le périmètre.

- Pari risqué : Je croise les doigts. Après tout, les attaquants ont besoin de 29 minutes, j'ai le temps de finir la réunion avant l'exfiltration.

- Surveillance active : Je déploie une sonde d'analyse radio pour détecter toute antenne parasite. On ne gagne pas une guerre avec de la chance.

👉 Votre avis nous intéresse !

Ne manquez aucune actualité cruciale en matière de cybersécurité ! Abonnez-vous dès maintenant à notre newsletter pour recevoir des analyses approfondies, des conseils d'experts et rester informé des dernières menaces et des solutions pour protéger votre entreprise. « C'est pour vous tous les nouveaux : je n'ai qu’une seule règle. Tout le monde se bat. Personne se barre ».